Phishing attacks

If a user receives a suspicious email, they can check the home page at https://portal.upol.cz - there is often a warning about spam, including questionable text. We also share the warning on the networks Facebook and X. The user can also contact their network administrator. It is definitely necessary to check the sender's address and not click on any links in the text. General information on cybersecurity can be found in the article on UPWiki.

Phishing

This is a type of attack that uses email communication to obtain sensitive user data. Its name is a corruption of the English word "fishing". The attacker throws bait to his victim and waits to see if the victim takes the bait. The most common types of phishing messages are a call to update security data, a problem with the user account, email box, information about a failed payment, bank account or customer satisfaction survey. Attackers most typically target emotions such as fear, trust, authority. The messages usually require a username and password or encourage you to log in to a fake website.

Phishing emails are usually sent from an address that does not match the sender's name. The email message usually has poor grammar. The links contained in the email have a suspicious domain (e.g. upol.bz instead of upol.cz, rnicrosoft.com instead of microsoft.com [RN instead of M]). The message encourages you to enter sensitive data, trying to scare the recipient into an immediate reaction. The email message always puts pressure on the recipient to take some action quickly, otherwise he will be threatened with account restrictions, etc.

What to do if you come across a phishing email?

If the user has already clicked on a suspicious link, they need to change their password and verify their account settings as follows:

- Nejprve změňte heslo (přihlásíte se do https://portal.upol.cz - vpravo nahoře ikonka 3 vodorovné čárky - odkaz Změna hesla).

- Pak se přihlaste do mailu přes webové rozhraní https://outlook.com/upol.cz a podívejte do nastavení pošty.

- Vpravo nahoře kliknete na ikonku ozubené kolečko a projdete nastavení Pravidlo, případně Přeposílání a zrušíte nastavení, která tam nepatří.

- Kontrolu nastavení proveďte, prosím, ideálně na klasickém PC nebo tabletu, ne na mobilu. Tam se bohužel nezobrazuje všechno.

- Až toto budete mít provedeno, tak si pošlete testovací mail na externí adresu a z externí na Vaši univerzitní.

- Pokud budou maily doručeny v pořádku, tak máte mail plně funkční.

- Pokud byl účet napaden, tak MS Office zablokuje odchozí poštu uživatele, při odesílání hlásí chybovou hlášku:

Vaši zprávu blokuje vlastní pravidlo toku pošty vytvořené správcem na upolomouc.onmicrosoft.com.

- V tomto případě musí správce pošty odblokovat účet ručně - napište požadavek na Helpdesk do kategorie Síťové služby (zaměstnanci) popř. IT a sítě (studenti), uvedete své nacionále, kde potvrdíte, že proběhla změna hesla a kontrola účtu a účet následně bude správcem odblokován.

Kontrola adresního řádku

Na falešné nebezpečné weby se často dostanete právě kliknutím na odkaz v podvrženém e-mailu. Pokud chcete na stránku přejít, pak se vyplatí otevřít nové okno prohlížeče a webovou adresu si přepsat vlastnoručně. I drobná změna webové adresy může naznačit, zda se jedná o podvržený web. Tečkou může být nahrazena pomlčka, případně může být jedno písmeno vyměněno za podobné. Vždy si zkontrolujte adresní řádek. V prohlížeči si můžete zkontrolovat, že se nacházíte na správné stránce kliknutím na ikonku zeleného zámečku.

Příklady phishingových útoků

#1

Tento phishingový e-mail kromě poměrně obstojné češtiny využívá skutečný odkaz na UPWiki. Nicméně při bližším prozkoumání odkazu je vidět, že odkaz pro kliknutí má doménu upol.bz, nikoliv upol.cz. Ne vždy je navíc viditelný text identický s odkazem. V případě, že byste odkaz otevřeli, vždy se v adresním řádku prohlížeče ujistěte, že jste opravdu na správné stránce nebo využijte tooltip.

#2

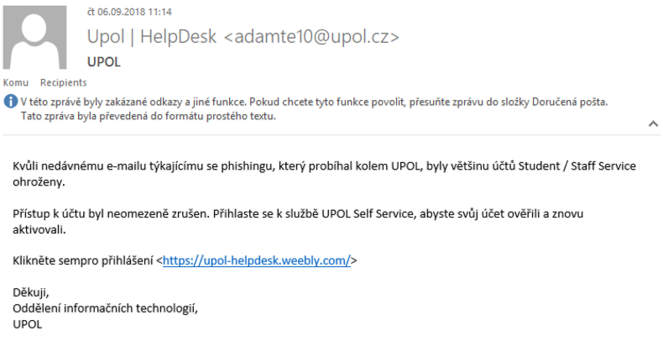

V následujícím phishingovém e-mailu je poznat velké množství různých jazykových chyb (byly většinu účtu ohroženy, klikněte sempro). Email byl odeslán z aliasu napadaného uživatelského účtu. Odkaz je na první pohled falešný. Oddělení informačních technologií na CVT nemáme.

#3

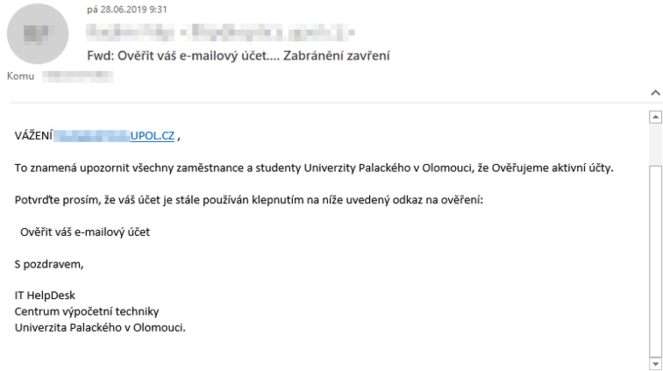

Tento phishingový útok se vás snaží přesvědčit, že CVT deaktivuje váš účet, pokud nekliknete na nějaký odkaz (který zde navíc ani není). Nikdy vás emailem nebudeme informovat o tom, že ověřujeme aktivní účty. Uživatelské účty na UP mají přednastavené platnosti – účet je deaktivován 60 dnů po ukončení studia, či zaměstnaneckého poměru. Po 180 dnech je účet smazán.

#4

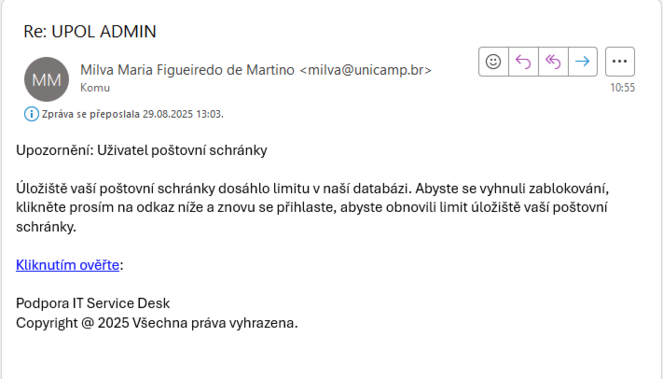

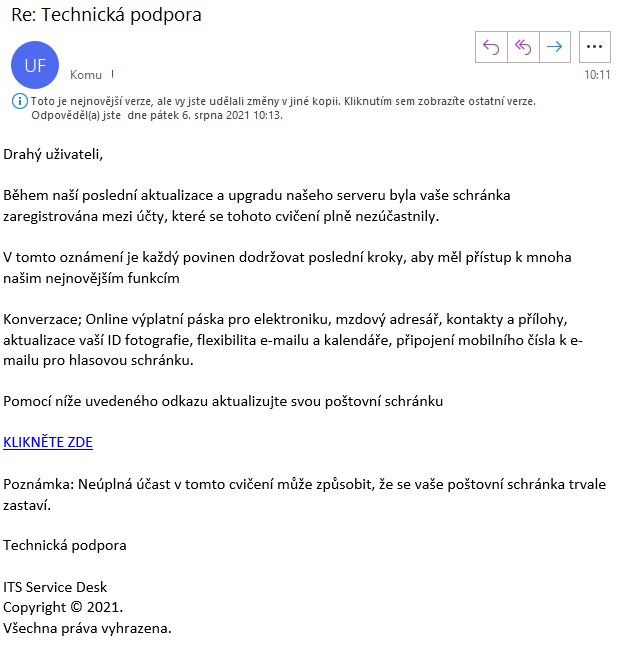

Stejně jako u předchozího phishingového emailu, i zde se vás snaží útočník přinutit ke kliknutí na odkaz. Email je podezřelý i svým předmětem a odesílatelem.